Azure Web Application Firewall es un servicio nativo de nube que protege las aplicaciones web frente a técnicas comunes de pirateo web, como la inyección de código SQL, y vulnerabilidades de seguridad, como los scripts entre sitios. Implemente el servicio en cuestión de minutos para obtener una visibilidad completa de su entorno y bloquear los ataques malintencionados.

El monitoreo de Azure WAF se puede realizar a través de:

- Azure Monitor

- Azure Security Center (predeterminado)

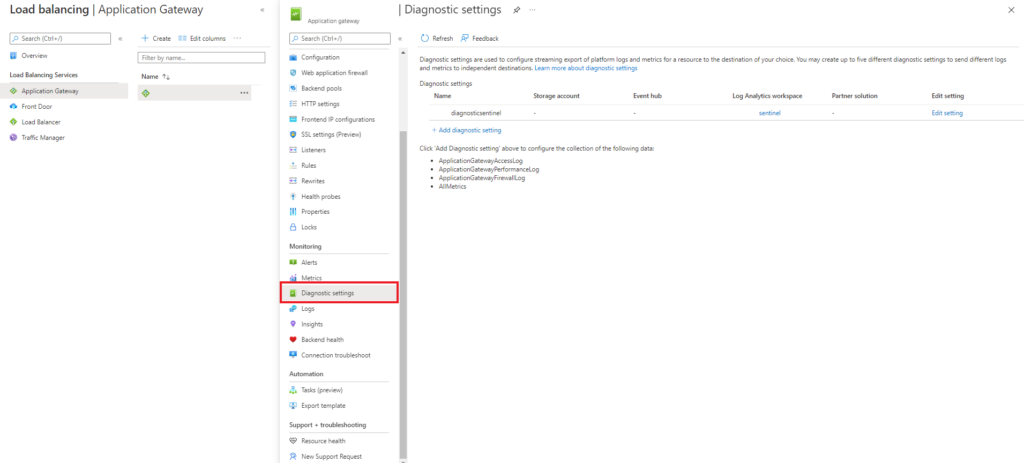

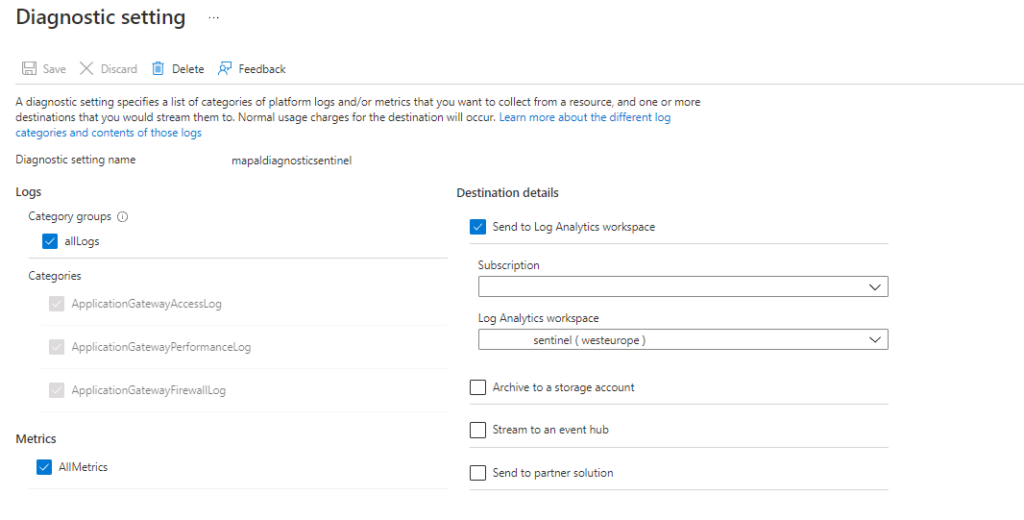

- Azure Sentinel ( Azure WAF Data Connector requiere la configuración de diagnóstico de Application Gateway para enviar los datos a Azure Sentinel Log Analytics )

En primer lugar tenemos que activar el diagnostico de log.

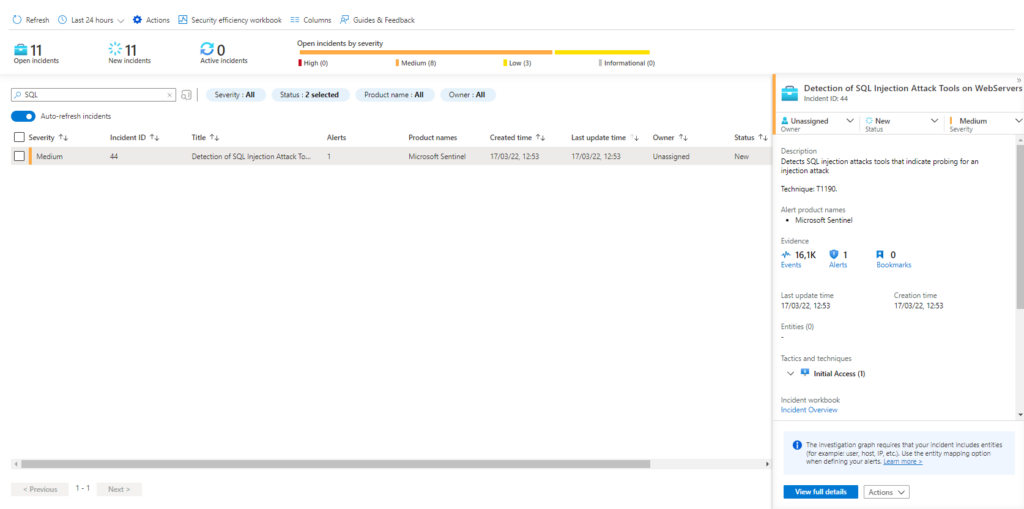

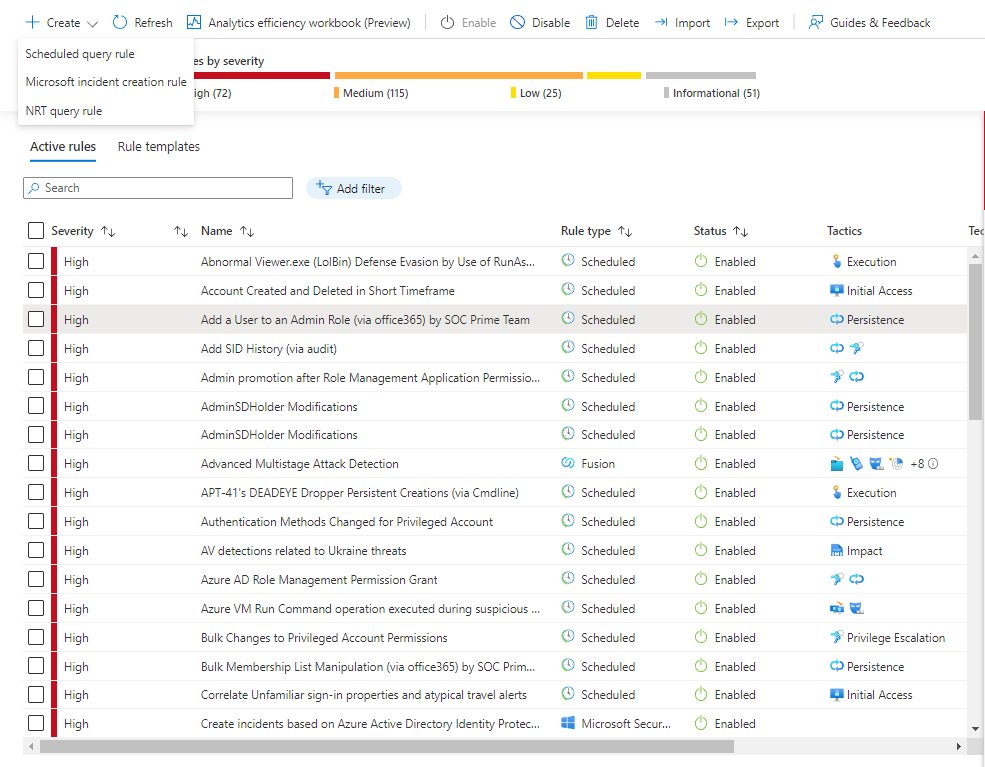

Una vez activado los logs debemos crear la regla, para ello nos vamos a Azure Sentinel > Analytics > Scheduled query rule

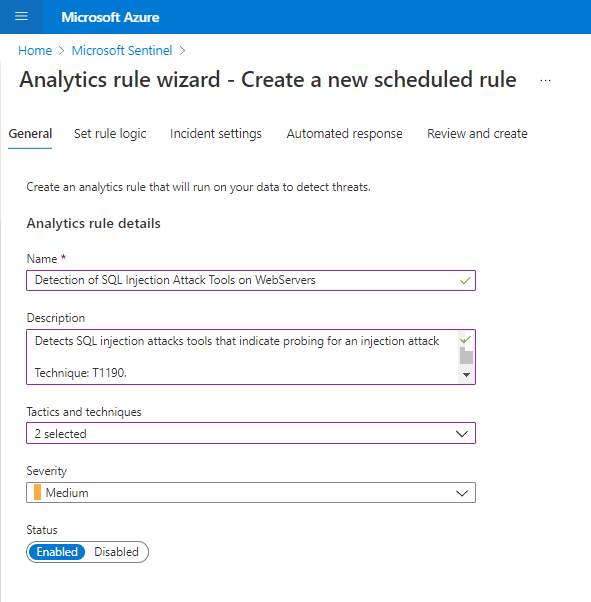

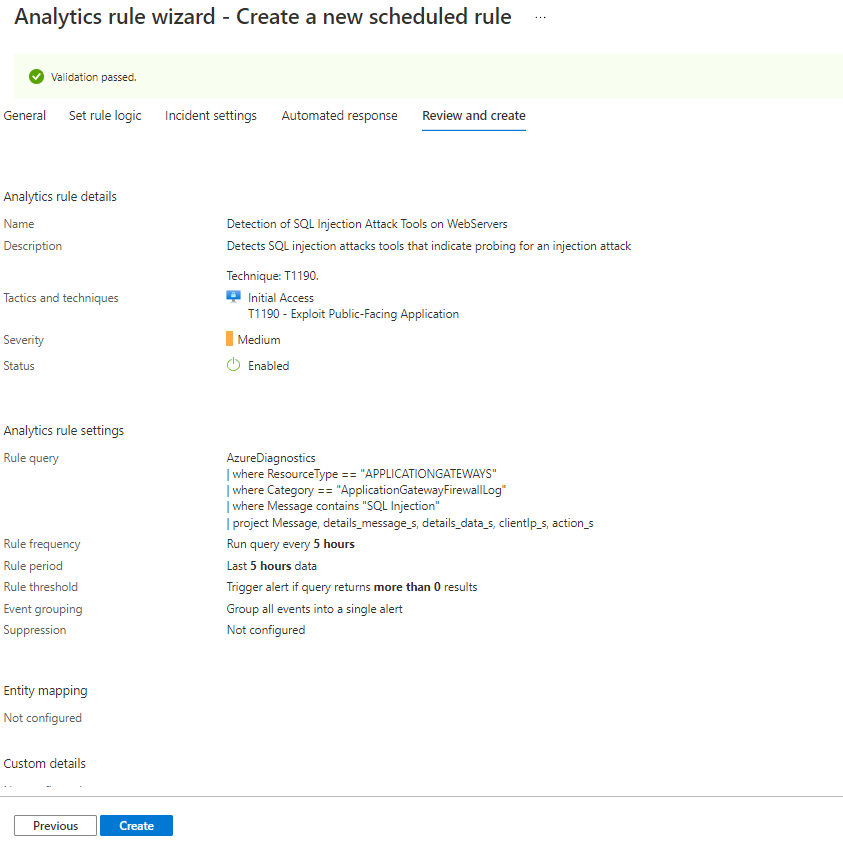

Configuramos el nombre, una breve descripción de la regla, la categorización y por ultimo el nivel de severidad

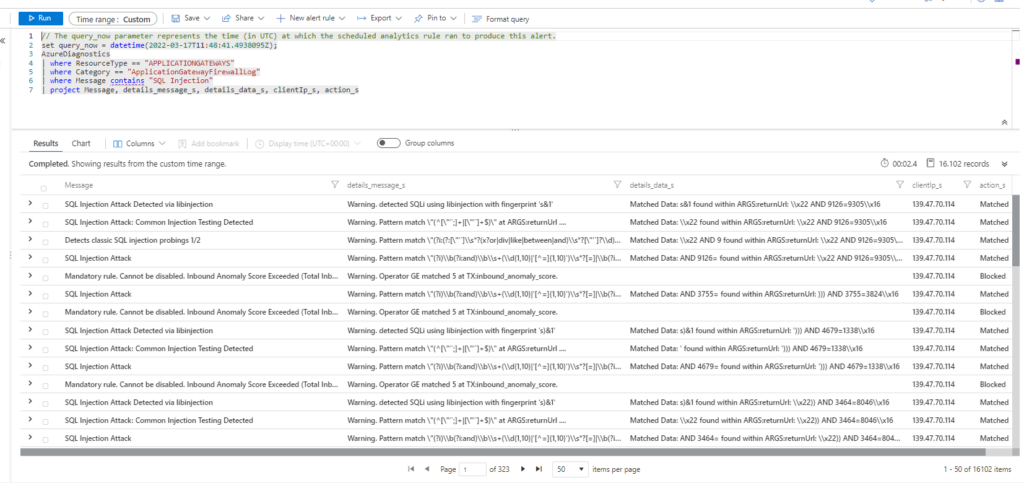

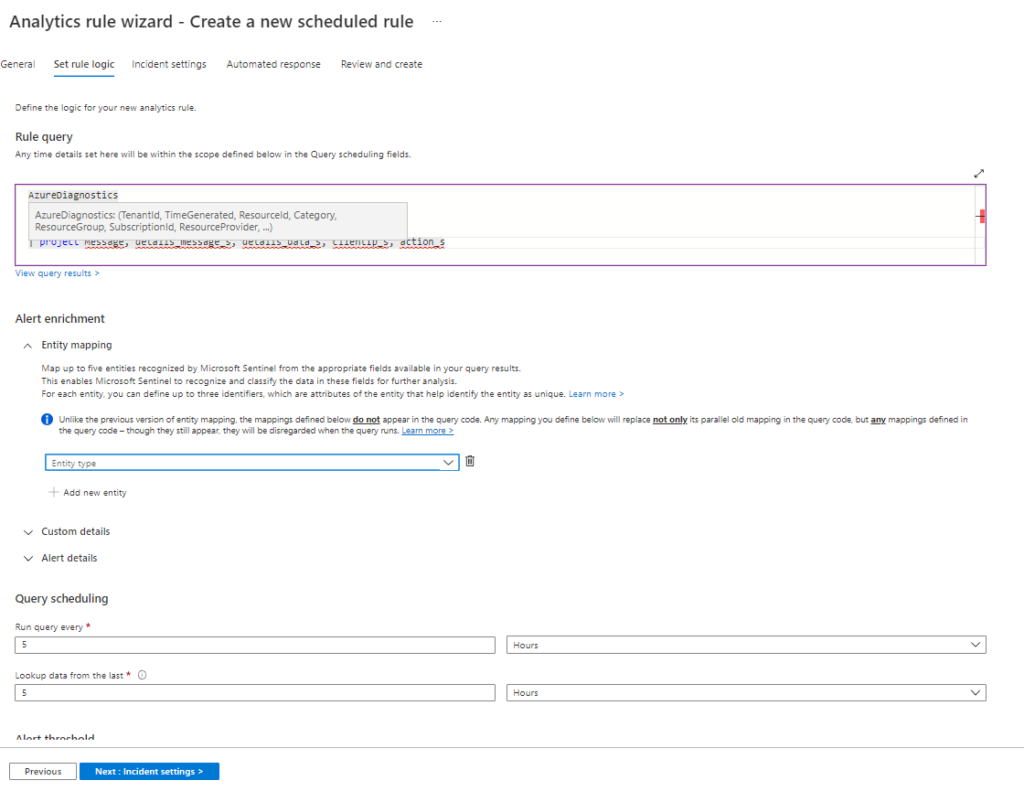

Configuramos la siguiente query

AzureDiagnostics

| where ResourceType == "APPLICATIONGATEWAYS"

| where Category == "ApplicationGatewayFirewallLog"

| where Message contains "SQL Injection"

| project Message, details_message_s, details_data_s, clientIp_s, action_s

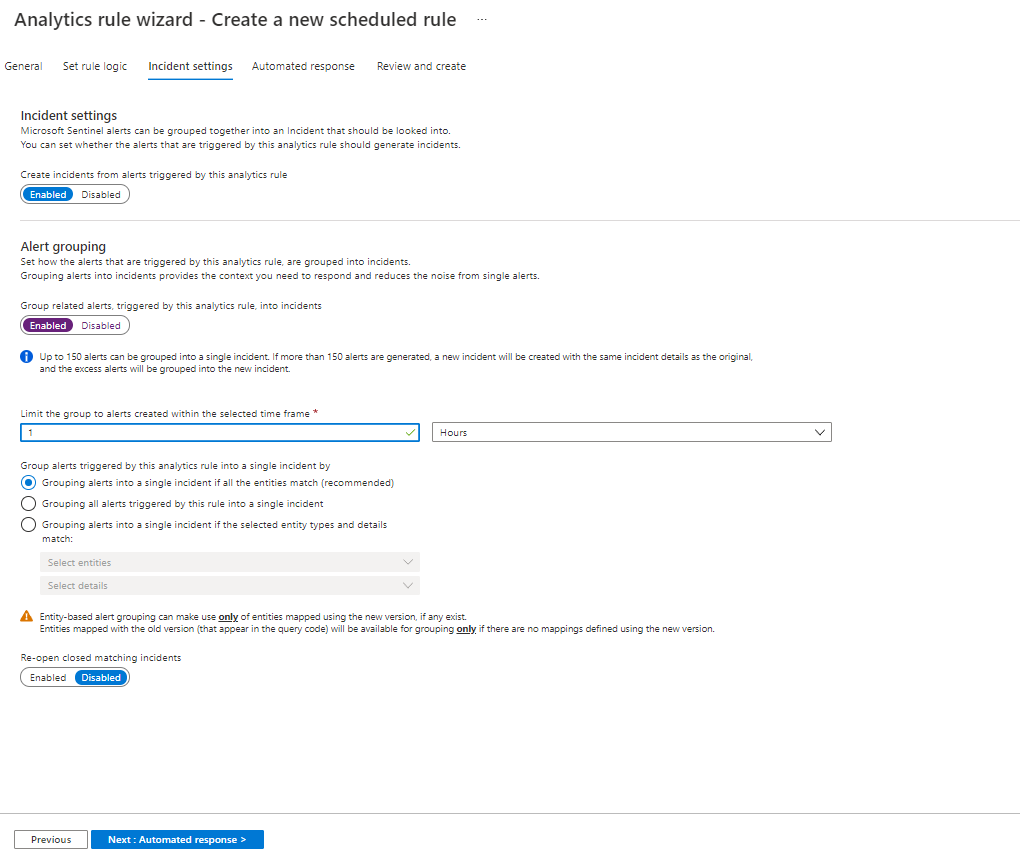

En la siguiente pantalla podemos configurar como agrupar las alertas

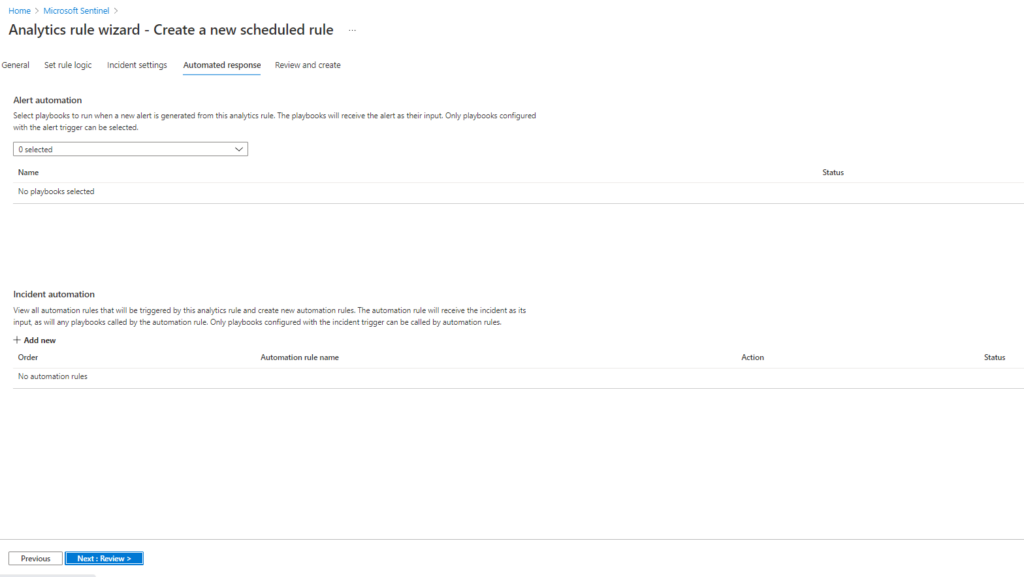

El penúltimo punto con el cual nos encontramos el Active Response, el cual nos permite agregar un paybook. De momento no vamos a realizar esta configuración.

Por ultimo, creamos la regla.

Chequear el funcionamiento

Mediante sqlmap u otro software realizamos un ataque de SQL Injection

sqlmap https://red-orbita.com/login\?returnUrl\= --level 5 --risk 3Comprobamos si detectamos el ataque