Seguimos configurando nuestra infraestructura SIRP Open source (https://red-orbita.com/?p=8726) En esta ocasión veremos como configurar OpenSCAP

SCAP es una solución de verificación de cumplimiento para la estructura a nivel empresarial de Linux. Es una línea de especificaciones mantenida por el National Institute of Standards and Technology (NIST) para mantener la seguridad de sistemas en sistemas empresariales.

Instalamos OpenSCAP en Debian y derivados

apt install libopenscap8 xsltprocInstalamos OpenSCAP en Redhat y derivados

yum install openscap-scannerAhora nos vamos al archivo de configuración /var/ossec/etc/ossec.conf de nuestro agente y activamos open-scap

<wodle name="open-scap">

<disabled>no</disabled>

<timeout>1800</timeout>

<interval>1d</interval>

<scan-on-start>yes</scan-on-start>

<content type="oval" path="cve-debian-9-oval.xml"/>

</wodle>

Una vez configurado el agente, debemos ir a wazuh manager y editar /var/ossec/etc/shared/default/agent.conf

<agent_config profile="centos, centos7, centos7.5">

<wodle name="open-scap">

<content type="xccdf" path="ssg-centos-7-ds.xml">

<profile>xccdf_org.ssgproject.content_profile_pci-dss</profile>

</content>

</wodle>

</agent_config>

<agent_config profile="redhat7">

<wodle name="open-scap">

<content type="xccdf" path="ssg-rhel7-ds.xml">

<profile>xccdf_org.ssgproject.content_profile_pci-dss</profile>

</content>

</wodle>

</agent_config>

<agent_config profile="debian, debian9">

<wodle name="open-scap">

<content type="xccdf" path="cve-debian-9-oval.xml">

<profile>xccdf_org.ssgproject.content_profile_pci-dss</profile>

</content>

</wodle>

</agent_config>Reiniciamos el servicio de manager

systemctl restart wazuh-manager

Reiniciamos todos los agentes

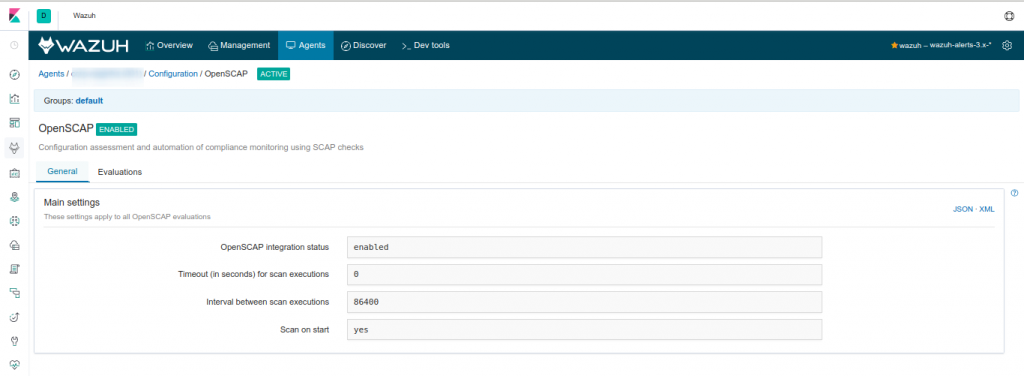

/var/ossec/bin/agent_control -R -aComprobamos en la consola de wazuh manager: Wazuh > Agents > Agente > Configuration > OpenSCAP que se encuentre activo

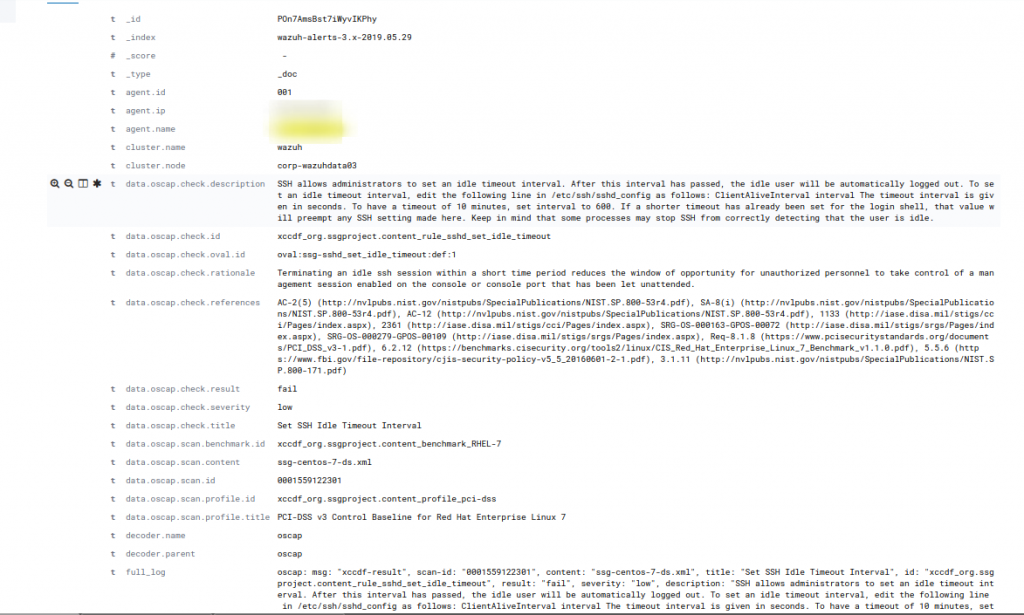

Si ahora en kibana nos vamos a discover podemos ver que nos muestra la información del escaner

:wq!