Azure Application Gateway Web Application Firewall (WAF) v2 viene con un conjunto de reglas preconfigurado y administrado por la plataforma que ofrece protección contra muchos tipos diferentes de ataques. Estos ataques incluyen secuencias de comandos entre sitios, inyección SQL y otros. Si es un administrador de WAF, es posible que desee escribir sus propias reglas para aumentar las reglas del conjunto de reglas básicas (CRS). Sus reglas personalizadas pueden bloquear, permitir o registrar el tráfico solicitado según los criterios coincidentes. Si la política de WAF está configurada en modo de detección y se activa una regla de bloqueo personalizada, la solicitud se registra y no se realiza ninguna acción de bloqueo.

Leer másCategoría: Azure

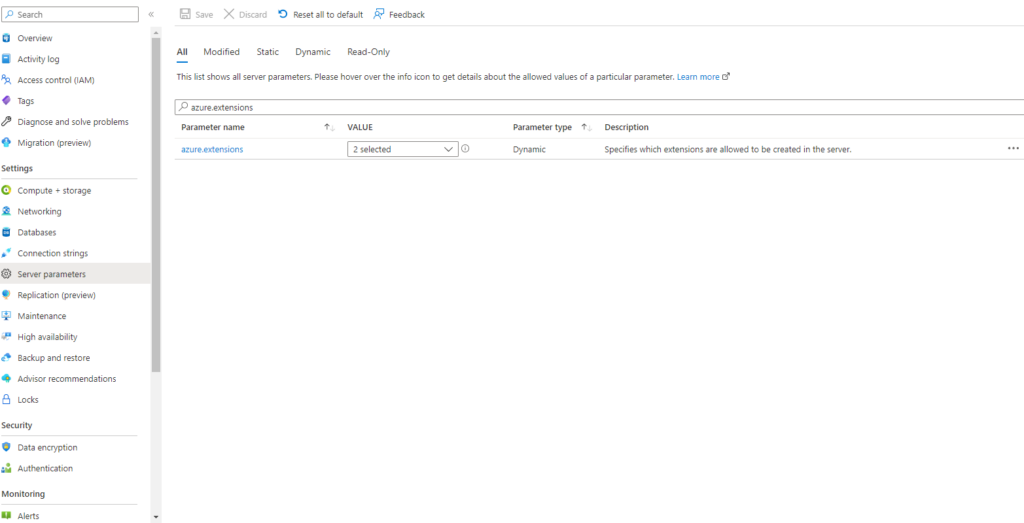

Instalar extensiones en Azure Database for PostgreSQL flexible server

En primer lugar nos vamos a Azure Database for PostgreSQL flexible server > Seleccionamos la instancia > Server Parameters y buscamos azure.extenions. En dicha opción nos muestra todas las extensiones disponibles para la versión que tenemos instaladas

Emulación de ataques mediante Atomic Red Team y Detección con Azure Sentinel Parte 8 (ATT&CK T1037.001, T1039, T1041, T1046)

Seguimos con la seríe de Emulación de ataques mediante Atomic Red Team y Detección con Azure Sentinel Parte. Ver parte 1, Ver parte 2, Ver parte 3, Ver parte 4, Ver parte 5, Ver parte 6, Ver parte 7

Leer másEmulación de ataques mediante Atomic Red Team y Detección con Azure Sentinel Parte 7 (ATT&CK T1033, T1036)

Seguimos con la seríe de Emulación de ataques mediante Atomic Red Team y Detección con Azure Sentinel Parte. Ver parte 1, Ver parte 2, Ver parte 3, Ver parte 4, Ver parte 5, Ver parte 6

Comenzamos con la sección T1033 la cual ejecutará las siguientes tecnicas:

Leer másEmulación de ataques mediante Atomic Red Team y Detección con Azure Sentinel Parte 6 (ATT&CK T1027)

Seguimos con la seríe de Emulación de ataques mediante Atomic Red Team y Detección con Azure Sentinel Parte. Ver parte 1, Ver parte 2, Ver parte 3, Ver parte 4, Ver parte 5

Leer másEmulación de ataques mediante Atomic Red Team y Detección con Azure Sentinel Parte 5 (ATT&CK T1021)

Seguimos con la seríe de Emulación de ataques mediante Atomic Red Team y Detección con Azure Sentinel Parte. Ver parte 1, Ver parte 2, Ver parte 3, Ver parte 4

Leer másEmulación de ataques mediante Atomic Red Team y Detección con Azure Sentinel Parte 4 (ATT&CK T1018, T1020)

Seguimos con la seríe de Emulación de ataques mediante Atomic Red Team y Detección con Azure Sentinel Parte. Ver parte 1, Ver parte 2, Ver parte 3

Leer másEmulación de ataques mediante Atomic Red Team y Detección con Azure Sentinel Parte 3 (ATT&CK T1016)

Seguimos con la seríe de Emulación de ataques mediante Atomic Red Team y Detección con Azure Sentinel Parte. Ver parte 1, Ver parte 2

Leer másEmulación de ataques mediante Atomic Red Team y Detección con Azure Sentinel Parte 2 (ATT&CK T1006, T1007, T1010, T1012)

Seguimos con la seríe de Emulación de ataques mediante Atomic Red Team y Detección con Azure Sentinel Parte. Ver parte 1

Leer másInstalar y configurar Sysmon en GNU/Linux

Descargamos el paquete el cual nos instalará la key GPG del repositorio de Microsoft

wget -q https://packages.microsoft.com/config/ubuntu/$(lsb_release -rs)/packages-microsoft-prod.deb -O packages-microsoft-prod.deb

sudo dpkg -i packages-microsoft-prod.debInstalamos el software

sudo apt-get update

sudo apt-get install sysinternalsebpf

sudo apt-get install sysmonforlinux